描述

在ThinkPHP ThinkPHP 2.x版本中,使用preg_replace的/e模式匹配路由:

$res = preg_replace('@(\w+)'.$depr.'([^'.$depr.'\/]+)@e', '$var[\'\\1\']="\\2";', implode($depr,$paths));

导致用户的输入参数被插入双引号中执行,造成任意代码执行漏洞。

ThinkPHP 3.0版本因为Lite模式下没有修复该漏洞,也存在这个漏洞。

复现过程

- 启动环境:

vulhub/thinkphp/2-rce

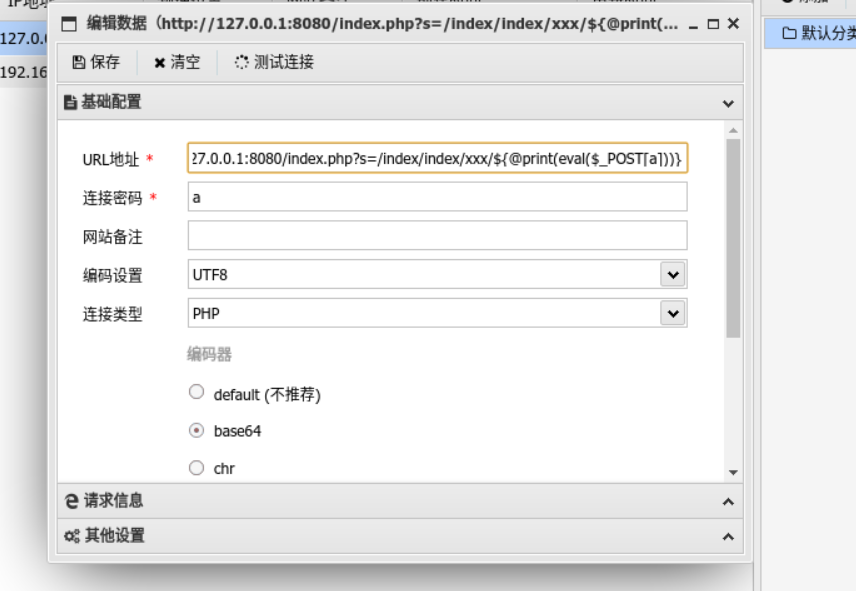

2. Antsword连接

原理分析

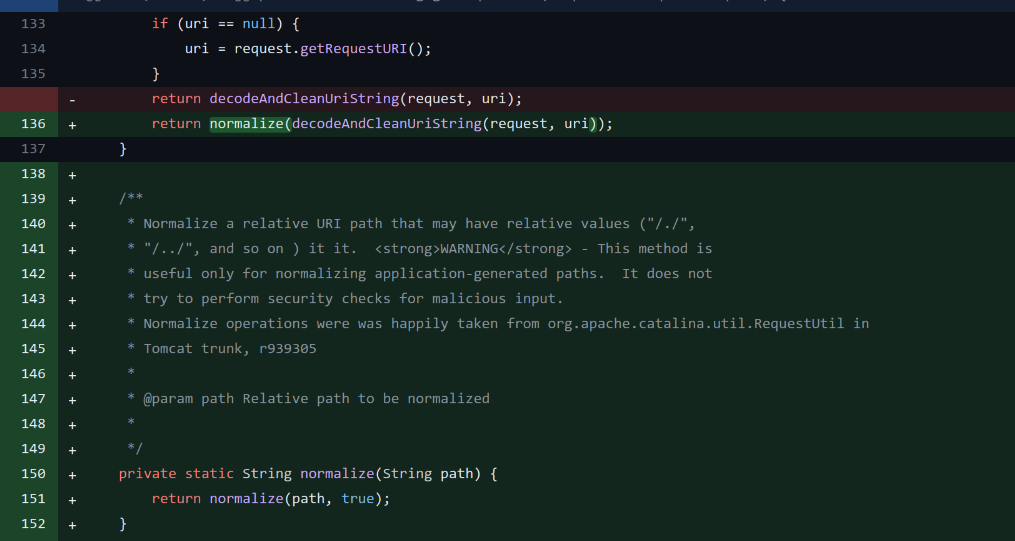

官方修复方案

增加路径标准化方法

客户修复方案

更新Apache Shiro ≥ 1.1.0。